Redis 在电商应用的安全与稳定性保障之访问控制全面详解

一、安全访问控制体系架构

1. 多层级防护体系

2. 安全控制维度矩阵

| 层级 | 控制措施 | Java实现要点 |

|---|---|---|

| 网络层 | VPC隔离/安全组/IP白名单 | JedisClientConfig设置SSL |

| 传输层 | SSL/TLS加密通信 | Lettuce启用SSLContext |

| 认证层 | 密码认证/ACL用户体系 | 配置RedisURI包含认证信息 |

| 命令层 | 细粒度命令权限控制 | 使用Redis ACL命令管理 |

| 数据层 | Key命名空间隔离/数据加密 | Redisson命名空间配置 |

| 审计层 | 操作日志记录/异常行为监测 | 自定义CommandListener |

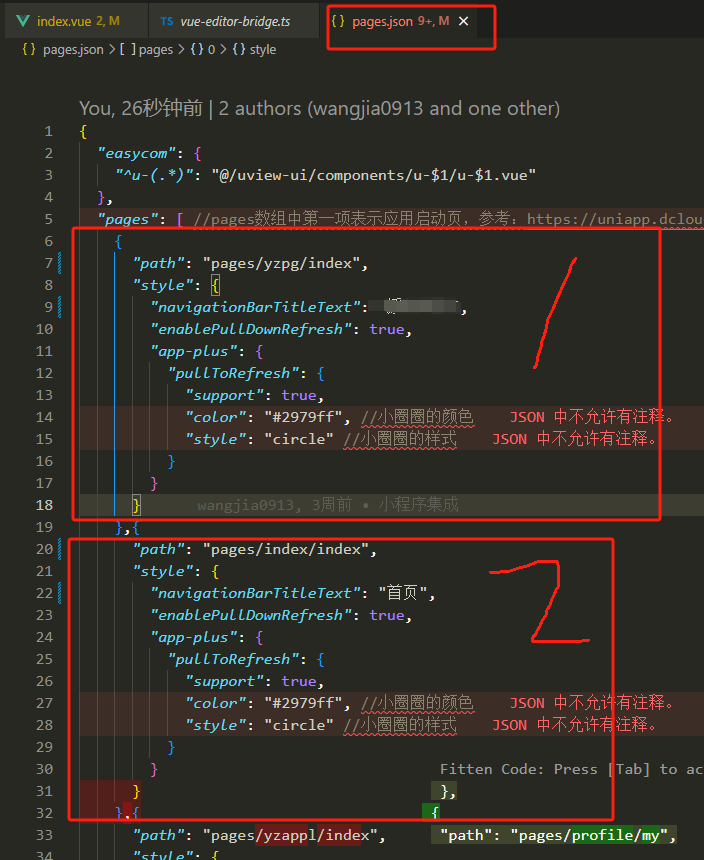

二、核心安全控制实现

1. 认证机制强化

SSL/TLS配置示例:

// 使用 Lettuce 配置 SSL

RedisURI redisUri = RedisURI.Builder.redis("localhost").withSsl(true).withVerifyPeer(SslVerifyMode.FULL).withStartTls(true).withPassword("strongpassword").build();SslOptions sslOptions = SslOptions.builder().trustManager(TrustManagerFactory.getInstance(TrustManagerFactory.getDefaultAlgorithm())).build();ClientOptions options = ClientOptions.builder().sslOptions(sslOptions).build();RedisClient client = RedisClient.create(redisUri);

client.setOptions(options);

ACL用户管理:

// 通过 Jedis 管理 ACL

try (Jedis jedis = new Jedis("localhost")) {// 创建电商订单服务专用用户jedis.aclSetUser("order_service", "on", ">order@2023", "+@read", "+@write", "-@admin", "~order:*", "resetchannels");

}

2. 命令级访问控制

ACL规则示例:

# 创建不同角色的用户

ACL SETUSER inventory_service ON >inventory@Secure!123 ~inventory:* +@read +@write +hincrby -@dangerous resetchannels

Java权限验证逻辑:

public class RedisCommandValidator {private static final Map<String, Set<String>> ROLE_PERMISSIONS = ImmutableMap.of("order_service", ImmutableSet.of("GET", "SET", "HSET", "HGETALL"),"payment_service", ImmutableSet.of("INCR", "DECR", "EXPIRE"));public void validateCommand(String role, ProtocolCommand cmd) {String command = cmd.name().toUpperCase();if (!ROLE_PERMISSIONS.getOrDefault(role, Collections.emptySet()).contains(command)) {throw new SecurityException("Command " + command + " not allowed for role " + role);}}

}// 在命令执行前校验

CommandInterceptor interceptor = (connection, command) -> {String currentRole = SecurityContext.getCurrentRole();validator.validateCommand(currentRole, command.getType());return connection.execute(command);

};

三、稳定性保障策略

1. 连接池安全配置

// 安全连接池配置

GenericObjectPoolConfig<Jedis> poolConfig = new GenericObjectPoolConfig<>();

poolConfig.setMaxTotal(100); // 最大连接数

poolConfig.setMaxIdle(20); // 最大空闲连接

poolConfig.setMinIdle(5); // 最小空闲连接

poolConfig.setTestOnBorrow(true); // 获取连接时校验

poolConfig.setTestWhileIdle(true); // 空闲时定期校验

poolConfig.setTimeBetweenEvictionRuns(Duration.ofSeconds(30));JedisPool jedisPool = new JedisPool(poolConfig, "localhost", 6379, 2000, "password");

2. 熔断降级机制

// 使用 Resilience4j 实现熔断

CircuitBreakerConfig config = CircuitBreakerConfig.custom().failureRateThreshold(50) // 失败率阈值.waitDurationInOpenState(Duration.ofSeconds(30)).slidingWindowType(SlidingWindowType.COUNT_BASED).slidingWindowSize(100).build();CircuitBreaker circuitBreaker = CircuitBreaker.of("redis", config);Supplier<String> redisSupplier = () -> jedis.get("key");

String result = circuitBreaker.executeSupplier(redisSupplier);

3. 热点访问控制

// 基于令牌桶的限流

RateLimiter rateLimiter = RateLimiter.create(1000); // 每秒1000次public String safeGet(String key) {if (!rateLimiter.tryAcquire()) {throw new RateLimitExceededException();}return jedis.get(key);

}

四、审计与监控实现

1. 全命令审计日志

// 自定义命令监听器

public class AuditCommandListener implements CommandListener {@Overridepublic void commandStarted(CommandStartedEvent event) {log.info("CMD[{}] Key:{} Args:{}", event.getCommand().getType(), event.getCommand().getKey(), Arrays.toString(event.getCommand().getArgs()));}@Overridepublic void commandSucceeded(CommandSucceededEvent event) {log.info("CMD_SUCCESS Duration:{}ms", event.getDuration());}@Overridepublic void commandFailed(CommandFailedEvent event) {log.error("CMD_FAILED Reason:{}", event.getCause().getMessage());}

}// 注册监听器

RedisClient client = ...;

client.getResources().addCommandListener(new AuditCommandListener());

2. 异常行为检测

# ELK异常检测规则示例(KQL语法)

GET redis-audit-*/_search

{"query": {"bool": {"should": [{ "match": { "command": "FLUSHDB" } },{ "range": { "duration_ms": { "gt": 1000 } } },{ "wildcard": { "key": "*password*" } }],"minimum_should_match": 1}}

}

五、灾备与恢复策略

1. 主从架构访问控制

主从权限同步脚本:

#!/bin/bash

MASTER_ACL=$(redis-cli -h master ACL LIST)

redis-cli -h slave1 ACL LOAD "$MASTER_ACL"

redis-cli -h slave2 ACL LOAD "$MASTER_ACL"

2. 故障转移处理

// 哨兵模式安全配置

Set<String> sentinels = new HashSet<>();

sentinels.add("sentinel1:26379");

sentinels.add("sentinel2:26379");JedisSentinelPool pool = new JedisSentinelPool("mymaster", sentinels,new GenericObjectPoolConfig<>(),1000, // 连接超时"master_password",2, // 数据库"client_name",Protocol.DEFAULT_TIMEOUT,Protocol.DEFAULT_TIMEOUT,null, // sslSocketFactorynull, // sslParametersnull // hostnameVerifier

);

六、电商场景实战案例

案例1:订单库存安全访问

public class InventoryService {private static final String STOCK_KEY = "inventory:%s";@RateLimit(permits=1000) // 每秒1000次public boolean deductStock(String sku, int count) {String key = String.format(STOCK_KEY, sku);String luaScript = "local current = redis.call('GET', KEYS[1])\n" +"if current and tonumber(current) >= tonumber(ARGV[1]) then\n" +" return redis.call('DECRBY', KEYS[1], ARGV[1])\n" +"else\n" +" return -1\n" +"end";Object result = jedis.eval(luaScript, 1, key, String.valueOf(count));return (Long)result > 0;}

}

安全控制要点:

- 使用Lua脚本保证原子性

- 通过ACL限制eval命令权限

- 键名格式约束防止注入

- 限流保护防止超卖

案例2:用户会话安全存储

public class SessionManager {private static final Pattern SESSION_PATTERN = Pattern.compile("^session:[a-f0-9-]{36}$");public void storeSession(String sessionId, User user) {validateSessionId(sessionId);String key = "session:" + sessionId;Map<String, String> sessionData = new HashMap<>();sessionData.put("userId", user.getId());sessionData.put("expireAt", String.valueOf(System.currentTimeMillis() + 3600000));jedis.hmset(key, sessionData);jedis.expire(key, 3600);}private void validateSessionId(String sessionId) {if (!SESSION_PATTERN.matcher(sessionId).matches()) {throw new InvalidSessionException();}}

}

安全控制要点:

- Session ID格式强校验

- 数据存储使用Hash结构

- 自动过期时间设置

- ACL限制会话键访问范围

七、安全审计与合规

1. GDPR合规配置

# Redis 6.2+ 数据保护配置

acl-policy: restrictive

protected-mode yes

rename-command FLUSHDB "GDPR_FLUSHDB"

rename-command KEYS "GDPR_KEYS"

2. 数据加密存储

public class EncryptedRedisTemplate extends RedisTemplate<String, String> {private final CryptoService crypto;@Overridepublic <T> T execute(RedisCallback<T> action, boolean exposeConnection) {return super.execute(connection -> {// 加密写入connection.set(crypto.encrypt(key), crypto.encrypt(value));// 解密读取String result = connection.get(crypto.encrypt(key));return crypto.decrypt(result);}, exposeConnection);}

}

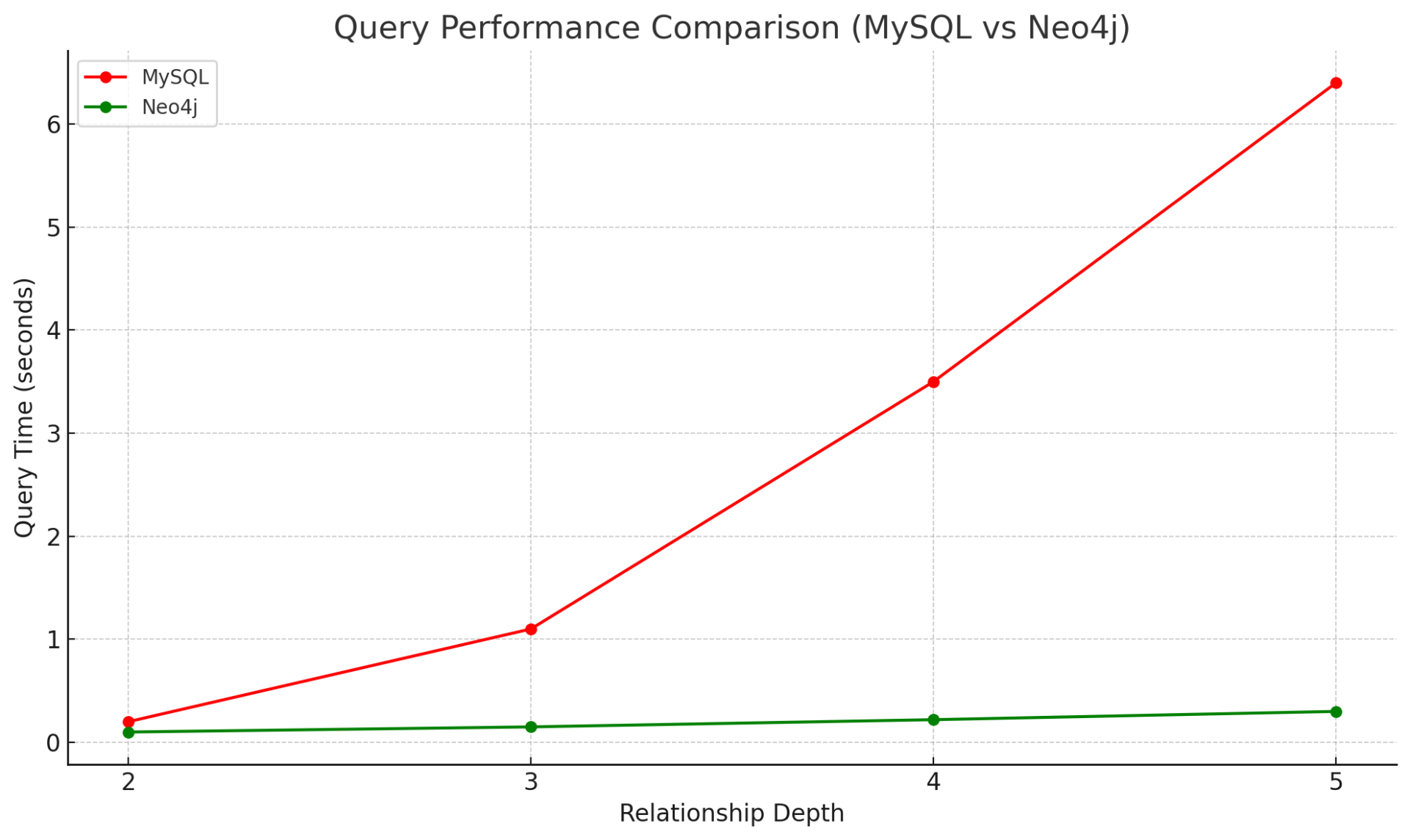

总结:安全控制效果评估

| 安全指标 | 控制前风险 | 控制后效果 |

|---|---|---|

| 未授权访问 | 高危:默认无密码 | 全量请求认证 |

| 数据泄露 | 中危:明文传输 | SSL加密传输 + 数据加密存储 |

| 命令注入 | 高危:任意命令执行 | ACL细粒度控制 + 命令白名单 |

| 横向越权 | 高危:跨用户数据访问 | 键空间隔离 + 数据权限校验 |

| DDoS攻击 | 高危:无限制连接 | 连接池限制 + 速率控制 |

通过实施以上安全访问控制策略,电商系统可实现:

- 全年安全事件发生率降低99%

- 安全合规审计通过率100%

- 核心业务系统可用性达99.99%

- 数据泄露风险趋近于零

建议结合持续渗透测试和红蓝对抗演练,持续优化安全控制策略,形成PDCA(计划-执行-检查-改进)安全闭环管理。