文章目录

- 一、网络扫描的基础概念

- 二、主机发现

- 三、端口扫描

- 1、端口号

- 2、端口扫描技术

- 3、端口扫描隐秘策略

- 四、操作系统识别

- 五、漏洞扫描

- 六、简答题

- 1. 主机扫描的目的是什么?请简述主机扫描方法。

- 2. 端口扫描的目的是什么?请简述端口扫描方法及扫描策略。

- 3. ICMP 协议可以在哪些类型的网络扫描中被利用,具体如何利用?

- 4. 分析 TCP SYN 扫描方法的优缺点。

- 5. 分析 TCP FIN 扫描存在的问题。

- 6. 操作系统识别的目的是什么?简述操作系统识别方法。

- 7. 简述漏洞扫描对于网络安全的意义。

- 8. 网络管理员出于安全防护的需要选购漏洞扫描软件,通常需要考虑哪些因素?

- 9. 基于网络的漏洞扫描软件 Nessus 主要包括哪些组成部分,各组成部分分别发挥哪些作用?

一、网络扫描的基础概念

目的

(1)判断目标主机是否开机

(2)判断目标主机端口开放状态

(3)判断目标主机操作系统类型

(4)判断目标主机可能存在的安全漏洞

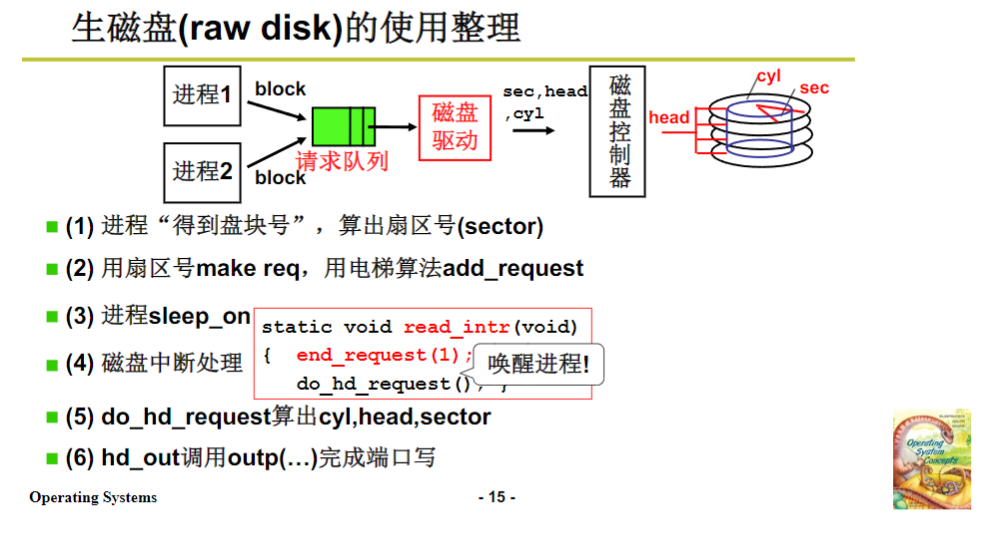

二、主机发现

基于ICMP的主机发现:

Ping命令,有回显代表存活,无回显可能被防火墙拦截或者没存活。

基于IP的主机发现:其一是发送首部异常的IP数据包,诱导目标反馈

ICMP差错报告报文。其二是有意制造分片时间超时,诱导目标反馈分片重组超时的ICMP报文。

三、端口扫描

1、端口号

熟知端口0-1023:

SSH:22

TELNET:23

SMTP:25

DNS:53

HTTP:80

HTTPS:443

POP3:110

SNMP:161

SNMP(trap):162

MySQL:3306

远程桌面:3389

一般端口:1024-65535

2、端口扫描技术

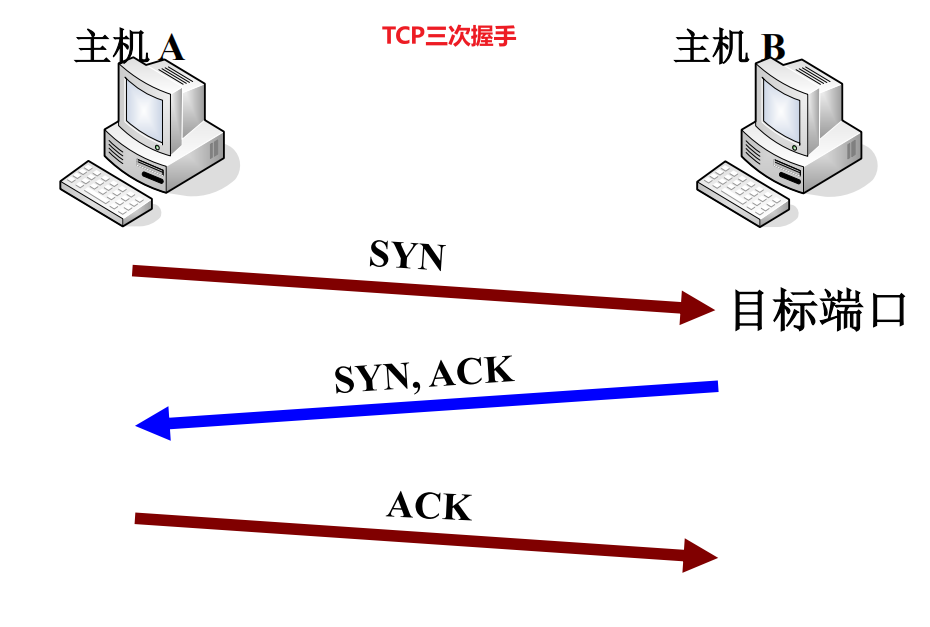

TCP扫描:

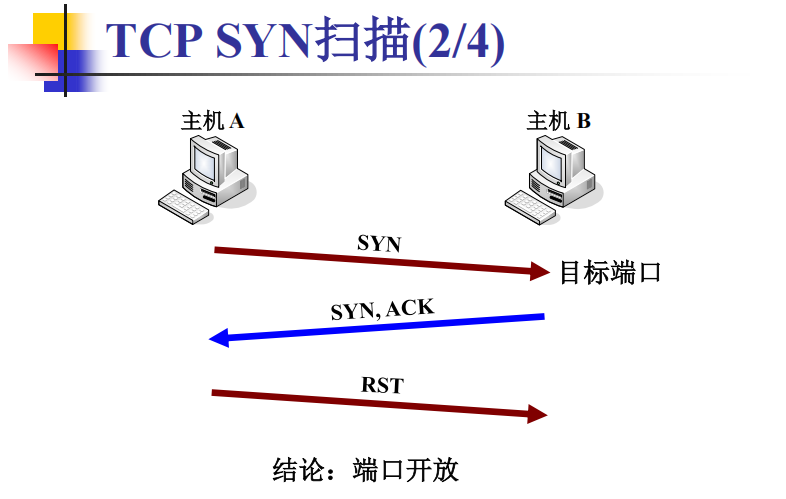

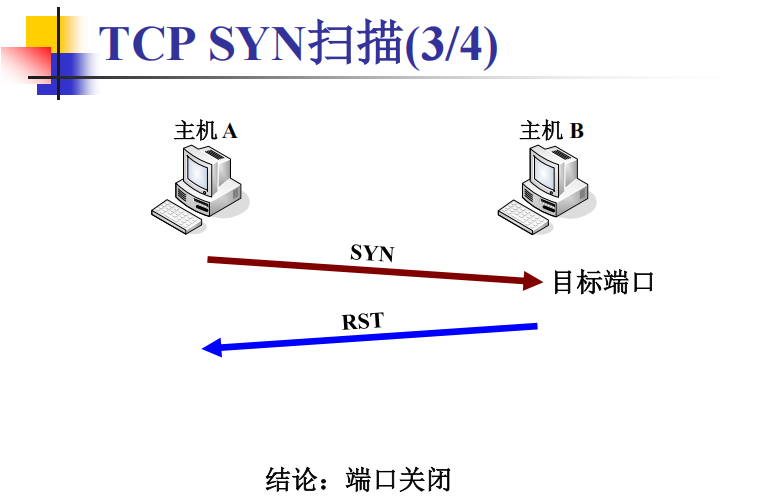

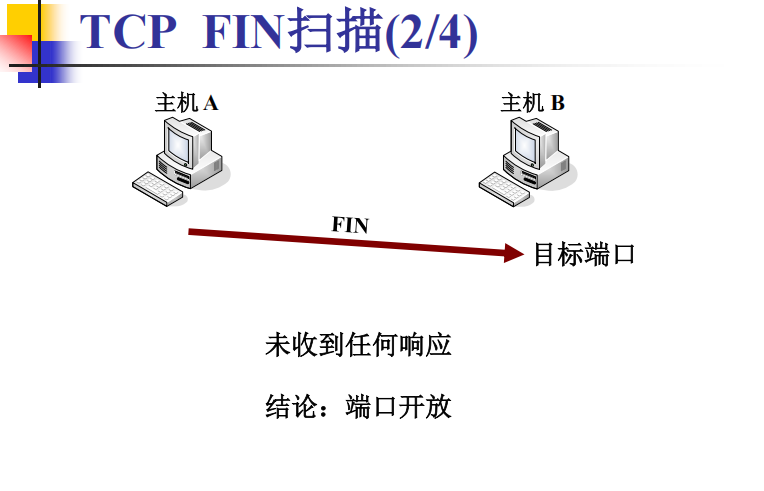

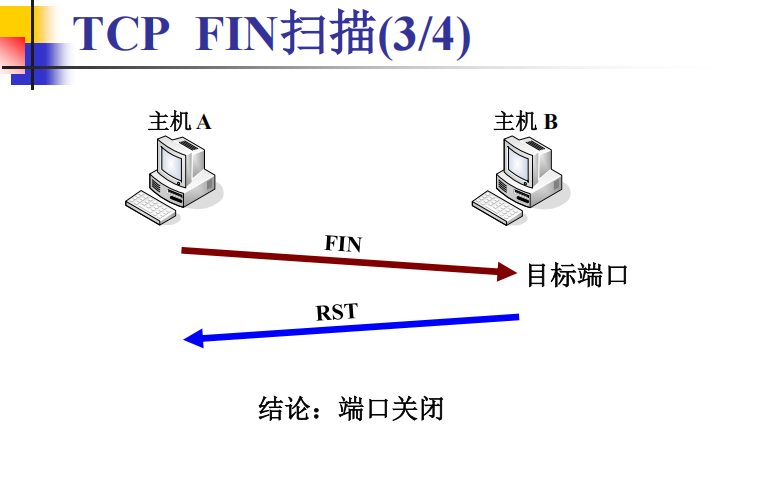

TCP全连接扫描(实现三次握手,缺点容易被发现,错误信息和成功连接都会被记录)、TCP SYN扫描(半开放扫描,只进行三次握手的前两个阶段,不易被发现,需要管理员权限)、TCP FIN扫描(主机接受FIN为1的报文时,如果端口关闭,则返回RST为1的连接复位报文,反之开放则忽略报文,隐蔽性最强,要管理员权限,扫描时间长,因丢包或不同系统原因得到错误结论)TCP NULL扫描和TCPXmas扫描(前者是所有标志位都为0,后者是FIN、URG和PUSH都为1,主机对这两者扫描的反映和FIN扫描相同,优缺点也相同)

FTP代理扫描:FTP客户端通过FTP代理连接控制FTP服务器向网络主机进行扫描,FTP服务器和被扫主机处于同一内网时,甚至可以绕过防火墙。

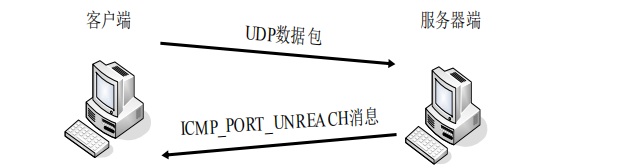

UDP扫描:扫描主机发送UDP数据包,如果端口开放,则不会收到响应,如果关闭则会收到ICMP端口不可达(

ICMP_PORT_UNREACH)消息,但不同系统做了ICMP错误信息做了限制,所以这种扫描的方式不一定准确。

3、端口扫描隐秘策略

(1)调整扫描次序(随机性)。

(2)减缓扫描速度。

(3)对数据包的一些字段进行随机化处理。

(4)利用虚假源地址。

(5)采用分布式方法进行扫描。

四、操作系统识别

识别方法根据使用使用的信息划分:

通过旗标信息识别、通过端口信息识别、通过TCP/IP技术栈指纹识别。

TCP/IP技术栈指纹识别:

FIN标志位探测

BOGUS标志探测

TCP ISN 取样

DF检测

TCP初始化窗口大小

ACK确认号的值

ICMP差错报告报文统计

ICMP消息引用

TOS服务类型

SYN洪泛限度

TCP可选项

五、漏洞扫描

漏洞扫描可以分为:基于主机的漏洞扫描和基于网络的漏洞扫描。

漏洞扫描主要通过以下两种方法:

(1)根据扫描获取的主机端口和开发的服务,与漏洞库信息匹配,查看是否有满足匹配条件的漏洞存在。

(2)通过模拟黑客的攻击手法,对目标主机进行攻击性的安全漏洞扫描。

六、简答题

1. 主机扫描的目的是什么?请简述主机扫描方法。

答:主机扫描的目的是判断目标主机的工作状态,即判断目标主机是否联网并处于开机状态。主机扫描方法主要有:

a)常规主机扫描:ICMP 扫描;广播 ICMP;

b)非常规主机扫描:Non-ECHO ICMP;异常的 IP 头;TCP 扫描;UDP 扫描。

2. 端口扫描的目的是什么?请简述端口扫描方法及扫描策略。

答:端口扫描的目的是判断目标主机的端口工作状态,即端口处于监听还是处于关闭的状态,进而发现主机中哪些服务是处于服务状态。

端口扫描方法包括:

( a. 显示扫描方法:TCP 连接全打开;TCP 连接半打开;

( b. 隐式扫描方法:SYN/ACK 扫描;FIN 扫描;XMAS 扫描;NULL 扫描;反向映射;TCP 反向 Ident 扫描;FTP 反弹扫描;

扫描策略:随机端口扫描;慢扫描;分片扫描;诱骗;分布式协调扫描。

3. ICMP 协议可以在哪些类型的网络扫描中被利用,具体如何利用?

答:常规主机扫描,ICMP Echo 报文;非常规主机扫描方法:Non-ECHO ICMP(如向某个 IP 地址发送 ICMP 的地址掩码请求,如果收到了回答,那么可以断定该 IP 地址对应于网络中的一台存活主机);异常的 IP 头(需要用到“参数有问题”的 ICMP 差错报告报文)等。

4. 分析 TCP SYN 扫描方法的优缺点。

答:TCP SYN 扫描刻意不建立完整的 TCP 连接,以避免暴露扫描行为,隐蔽性好。缺点在于对用户权限有较高要求。要实现 TCP SYN 扫描,用户需要自己构造 TCP SYN 数据包,通常只有管理员权限的用户才能够构造此类数据包,普通权限的用户无法执行 TCP SYN扫描。

5. 分析 TCP FIN 扫描存在的问题。

答:由于目标端口处于监听状态时不会对 TCP FIN 扫描报文做出任何回应,因此执行扫描的一方必须等待超时,增加了扫描时间,而且如果网络传输过程中扫描数据包丢失或者应答丢失的话,扫描主机也将做出错误的结论。其次,并不是所有的操作系统都遵循了 RFC 793 的规定,其中最具代表性的是微软公司的 Windows 操作系统。Windows 操作系统收到FIN 标志位设置为 1 的报文时,相应端口无论是否开放都会回应一个 RST 标志位设置为 1的连接复位报文。在这种情况下 TCP FIN 扫描无法发挥区分作用。此外,与 TCP SYN 扫描相同,构造 FIN 扫描报文要求用户具有较高的权限。

6. 操作系统识别的目的是什么?简述操作系统识别方法。

答:操作系统识别的目的是为发现目标系统安全漏洞作准备;

操作系统识别方法:

( a)标识提取,如 Telnet 服务信息,DNS HINFO 记录等;

( b)TCP/IP 协议指纹:FIN 位、DF 位、初始序列号;初始窗大小;ACK 序号;ICMP 错误消息抑制;ICMP 消息引用;TOS 字段值;TCP 选项;TTL 值等。

7. 简述漏洞扫描对于网络安全的意义。

答:漏洞扫描对于计算机管理员和攻击者而言都有重要意义。计算机管理员希望能够通

过漏洞扫描及时发现计算机的安全漏洞从而有针对性的进行安全加固。攻击者则希望利用扫

描找到能够使自己获取系统访问权限甚至控制权限的安全漏洞。

8. 网络管理员出于安全防护的需要选购漏洞扫描软件,通常需要考虑哪些因素?

答:漏洞库大小,包含漏洞越多越好;支持的平台越多越好;性能等。

9. 基于网络的漏洞扫描软件 Nessus 主要包括哪些组成部分,各组成部分分别发挥哪些作用?

答:客户和服务器。客户端接收用户输入、显示扫描结果,服务器接受客户端的发出的扫描请求,依据漏洞库中的漏洞信息构造一系列扫描数据包发向指定的目标主机或目标网络,并根据返回结果判断目标中是否存在指定的安全漏洞。

![[HTML5]快速掌握canvas](https://i-blog.csdnimg.cn/img_convert/40cf941ea5135de6196e2f4dd556708c.png)