差分隐私(Differential Privacy, DP)由计算机科学家Cynthia Dwork于 2006 年提出,其核心思想是:通过向数据中添加精心设计的随机噪声,确保单个个体的加入或删除不会显著改变数据分析结果的分布,从而从数学上严格保证隐私不可侵犯。

评估差分隐私技术需构建多维度、多层次的评估体系,既要验证其数学理论的严谨性,也要考量工程落地的可行性。

一、技术有效性评估

差分隐私的有效性体现为“隐私保护的可证明性”与“数据价值的可维持性”的动态平衡,需通过数学验证、攻击测试、效用量化三重关卡。

1.隐私保护强度

基于数学理论的严格验证

(1)隐私参数的精细化分析

ε的语义与分配策略: ε不仅是数学参数,更反映业务对隐私的优先级。例如:

在医疗数据共享中,ε通常设为0.1-1(如Geneva大学医院的癌症研究项目采用ε=0.5),以牺牲部分数据精度换取极高隐私保护;

在广告推荐场景,ε可放宽至5-10(如Facebook的差分隐私实验),允许更多数据细节用于模型训练。

组合定理的工程应用:当系统支持多轮查询时,需通过顺序组合定理(总ε=Σεᵢ)或并行组合定理(总ε=maxεᵢ)管理隐私预算。例如,某金融风控系统每日处理100次查询,若单次ε=0.01,则每日总ε=1,需确保全年总ε不超过预设阈值(如ε=30)。

δ的风险量化: δ定义了“隐私失效概率”,其取值需与场景风险等级匹配:

高敏感场景(如国家安全数据)要求δ≤10⁻¹²;

普通商业场景可接受δ=10⁻⁶(如电商用户行为分析)。

(2)抗攻击能力的实证测试

成员推理攻击的攻防模拟: 以医疗数据集为例,攻击者试图通过某医院发布的“糖尿病患者年龄分布”推断特定患者是否在数据集中。实验步骤如下:

a. 构建两个相邻数据集D与D’(仅相差目标患者);

b. 使用逻辑回归模型训练分类器,输入加噪后的年龄分布特征;

c. 对比分类器在D与D’上的输出差异,若差分隐私有效,预测准确率应接近随机水平(如52% vs. 随机50%)。

属性推理攻击的对抗性验证: 在社交网络数据中,攻击者已知某用户的性别(男)和所在地(北京),试图推断其是否为素食主义者。差分隐私通过确保“包含/不包含该用户的数据集输出分布差异≤e^ε”,使属性推理成功率低于基线水平(如从原始数据的80%降至55%)。

(3)隐私-utility权衡的可视化工具

动态权衡曲线的构建:

通过开源工具(如Python的diffprivlib)生成三维坐标系,X轴为ε(0.1-10),Y轴为统计误差(MAE),Z轴为隐私风险指数(基于攻击准确率)。例如,在教育数据中,当ε=2时,学生成绩分布的MAE为3.2分,隐私风险指数为0.15(风险较低),达到业务可接受的平衡点。

帕累托最优解的业务决策:

企业可设定“ε≤5且MAE≤5%”的约束条件,在曲线中筛选最优参数组合,避免过度追求隐私导致数据失效。

2.数据可用性

(1)基础统计指标的噪声敏感度

数值型数据的误差分布: 以人口普查数据为例,对年龄均值添加拉普拉斯噪声(尺度参数=Δf/ε,Δf为查询敏感度),当ε=1时,均值误差的标准差为Δf/ε=1000/1=1000(假设Δf为最大年龄差),需通过分层统计(如按地区分组)降低敏感度。

分类型数据的频率稳定性:在疾病数据中,某类罕见病(真实频率0.1%)在ε=0.5时,加噪后频率可能波动至0-0.3%,导致统计显著性丧失。解决方案:采用零膨胀机制,对低频类别添加定制化噪声。

(2)机器学习模型的隐私鲁棒性

模型性能衰减的量化分析: 在图像识别任务中(如CIFAR-10数据集),使用差分隐私训练卷积神经网络(CNN),当ε=3时,测试准确率从92%降至85%,但对抗成员推理攻击的成功率从78%降至53%。需通过隐私放大技术(如样本随机抽样)在保持ε不变的前提下降低噪声影响。

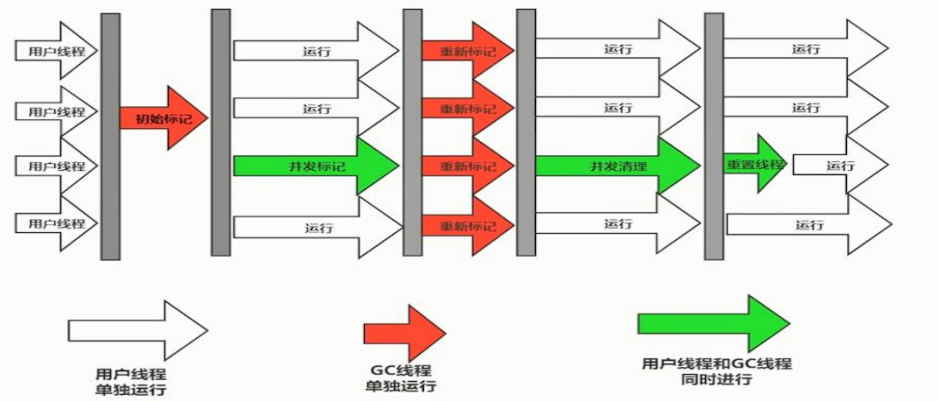

联邦学习中的分布式效用评估: 谷歌的联邦学习框架中,客户端对本地数据添加高斯噪声(标准差=σ),服务器聚合时通过矩会计师(Moment Accountant)追踪隐私预算。实验表明,当σ=0.1、ε=10时,全局模型的损失函数收敛速度比无隐私场景慢15%,但满足GDPR合规要求。

(3)领域定制化效用指标

医疗研究的因果推断有效性: 在药物临床试验数据中,需验证加噪后的“治疗组与对照组的疗效差异”是否仍具有统计学意义(如p值<0.05)。通过差分隐私假设检验(如加噪t检验),可在ε=2时维持检验效力(1-β≥0.8)。

智慧城市的交通流预测误差: 对共享单车轨迹数据添加差分隐私噪声后,评估实时拥堵预测模型的平均绝对误差(MAE)。某城市试点显示,ε=5时MAE为8分钟,较原始数据增加3分钟,但保护了用户行踪隐私。

3.计算效率

从单机到分布式的性能优化

(1)算法复杂度的工程优化

稀疏向量技术(SVT)的应用: 在高维数据查询(如基因数据的 thousands of SNPs)中,SVT通过仅对“显著非零”的查询结果添加噪声,将时间复杂度从O(d)降至O(k)(k为显著结果数量)。某基因研究机构使用SVT后,查询速度提升40%。

近似差分隐私的实用化: 对于实时场景(如金融风控),采用(ε, δ)-差分隐私而非严格的ε-差分隐私,通过允许极小概率的隐私松弛(δ=10⁻⁶),降低噪声强度,提升计算速度。某银行实时反欺诈系统引入δ后,交易检测延迟从200ms降至80ms。

(2)分布式系统的隐私预算管理

MapReduce架构下的并行组合: 在分布式数据清洗中,每个Map节点处理独立数据分区,应用并行组合定理(总ε=单个节点ε),避免隐私预算的过度消耗。例如,100个节点各分配ε=0.1,总ε=0.1,而非ε=10。

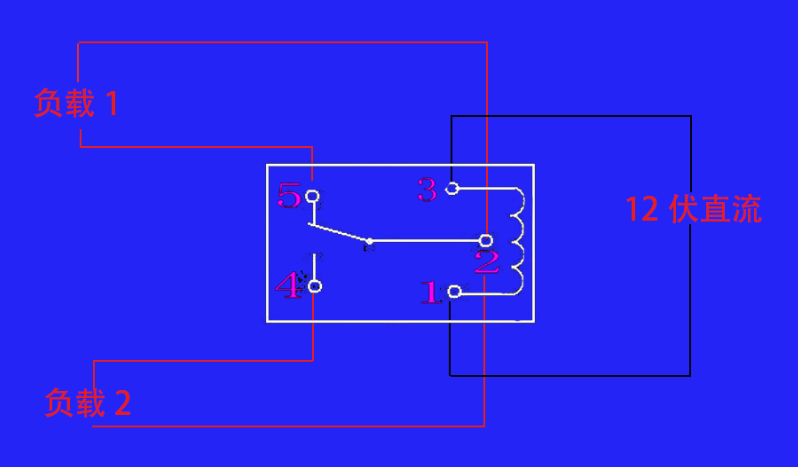

联邦学习的分层隐私控制: 在跨机构医疗数据协作中,设置全局隐私预算(ε=2)和本地隐私预算(每个机构ε=0.5),通过树状结构聚合模型更新,确保总ε不超过上限。IBM的医疗联邦学习平台已实现此类分层控制。

(3)硬件加速与边缘计算适配

GPU加速的噪声生成: 使用CUDA并行生成拉普拉斯噪声,较CPU单核处理速度提升20倍,适用于大规模数据集(如TB级用户行为日志)的实时加噪。

边缘设备的轻量化算法: 在物联网场景中,对传感器数据采用本地化差分隐私(Local Differential Privacy, LDP),如Apple的“点击流数据收集”方案,在设备端对数据进行哈希和噪声添加,仅上传脱敏后的摘要,减少云端计算压力。

二、核心局限性

1.隐私模型的假设偏差

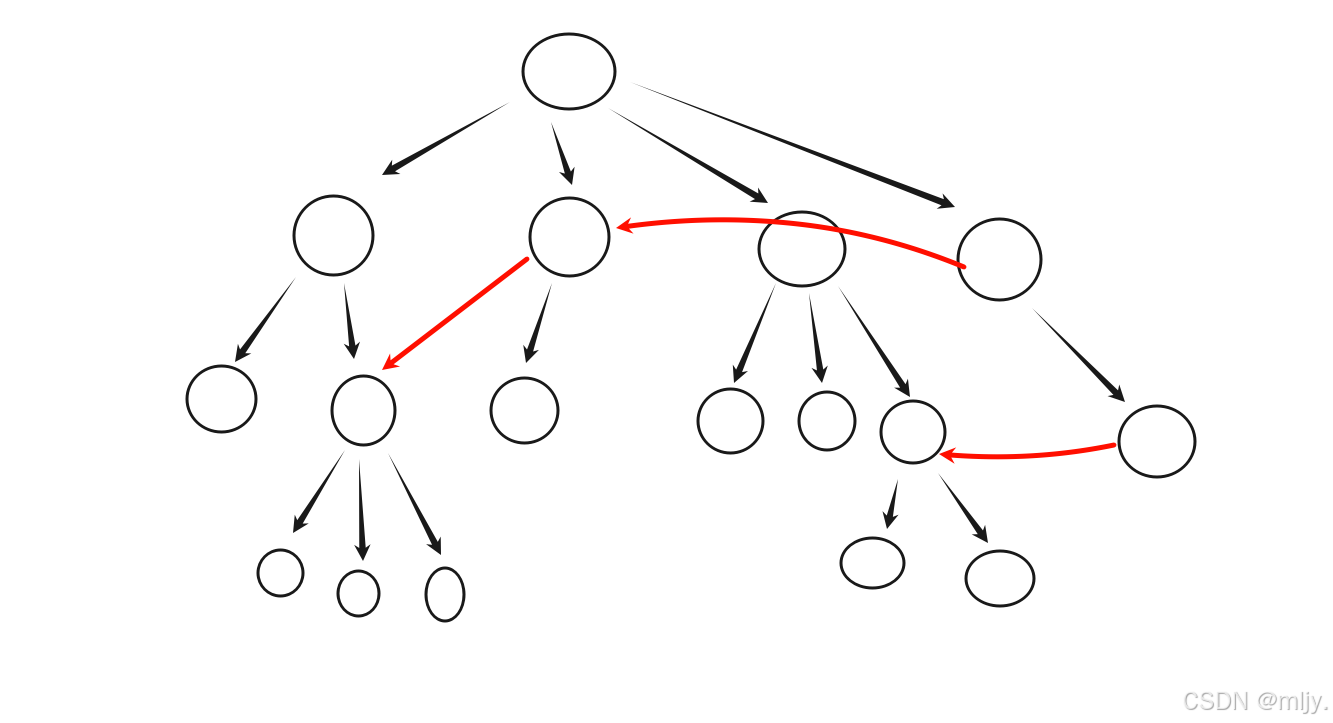

准标识符的组合风险: 差分隐私假设攻击者无法获取外部辅助信息,但现实中,用户的年龄(35岁)、性别(女)、邮编(100080)组合可能唯一标识个体(熵值≈3.5 bit)。某医疗数据泄露事件中,攻击者通过公开的患者出院时间(精确到天)与社交媒体签到记录关联,成功重标识15%的患者。

连续查询的累积风险: 即使单次查询的ε=0.1较低,但一年内1000次查询的总ε=100,隐私保护强度趋近于零。某电商平台因未限制用户行为数据的查询频率,导致攻击者通过长期追踪推断出某用户的购买偏好序列。

2.噪声与效用的非线性困境

长尾分布的噪声灾难: 对罕见事件(如患病率<0.01%)的统计,小ε会导致频率估计值频繁为零(如真实值0.005%在ε=0.5时,90%的抽样结果为0),使数据失去分析价值。某癌症登记系统因ε设置过严,导致罕见癌症的流行趋势分析失败。

语义级噪声的不可控性: 在文本数据中,对单词频率添加噪声可能改变语义(如“不喜欢”的否定词被抑制,导致情感分析结果颠倒)。现有技术(如差分隐私语言模型)尚未完全解决此类问题。

3.非结构化数据的保护盲区

图像数据的像素级扰动: 传统噪声机制对图像的每个像素独立加噪,会导致视觉语义丢失(如人脸识别图像变成噪声图)。差分隐私GAN尝试通过生成对抗网络保留语义,但生成图像的识别准确率仍比原始数据低30%。

图数据的结构隐私泄露: 在社交网络图谱中,节点的度分布、邻居结构等拓扑特征可能泄露个体身份(如度为1的节点可能是“孤立用户”)。差分隐私对图结构的保护仍处于实验室阶段,缺乏成熟解决方案。

4.工程落地的成本壁垒

跨学科人才缺口:

差分隐私的实施需要算法工程师(懂机制设计)、领域专家(懂数据业务)、合规专员(懂隐私法规)的协作,中小企业难以组建此类团队。某创业公司因缺乏隐私算法人才,被迫放弃差分隐私方案,改用传统脱敏技术。

现有系统的改造代价:

传统数据仓库(如Hive、Spark SQL)缺乏内置的差分隐私模块,需对查询引擎进行底层改造。某银行核心系统改造耗时6个月,投入200人/天,才实现对10类核心查询的差分隐私支持。

三、前沿优化方向

1.混合隐私保护框架

差分隐私+k-匿名+同态加密:

在医疗数据发布中,先通过k-匿名对数据集进行泛化(如将年龄泛化为5岁区间),再添加差分隐私噪声,最后用同态加密保护传输过程。约翰霍普金斯大学的医疗数据共享平台采用此方案,使重标识风险从0.3%降至0.01%,同时统计误差增加不到2%。

2.自适应噪声机制创新

基于强化学习的动态ε分配:

通过智能体实时监测查询的敏感度,对高价值查询(如疾病流行趋势)分配更多ε(如ε=2),对低价值查询(如性别分布)分配较少ε(如ε=0.5)。谷歌的Chrome浏览器用户体验分析系统已试用该技术,使关键指标的误差降低18%。

上下文感知的噪声调整:

在教育数据中,对学生的个体成绩添加高强度噪声(ε=0.1),对班级整体成绩添加低强度噪声(ε=2),通过分层隐私策略平衡个体隐私与教学评估需求。

3.非结构化数据的隐私保护突破

差分隐私扩散模型(Diffusion Models):

借鉴Stable Diffusion的生成机制,对图像进行渐进式噪声添加,在保护隐私的同时保留语义特征。OpenAI的DALL-E Privacy项目已实现对训练数据的差分隐私保护,生成图像的FID分数(衡量图像质量)仅比非隐私模型高5%。

图神经网络的隐私层设计:

在社交网络分析中,对图神经网络(GNN)的每一层消息传递添加节点级噪声,确保邻居结构的不可区分性。MIT的CSAIL实验室提出的GraphDP模型,在保护节点度隐私的同时,使链路预测准确率保持在75%以上。

4.低代码/无代码工具降低门槛

开源工具的工程化封装:

Microsoft的Nightingale项目提供可视化界面,用户通过拖拽操作即可对数据集应用差分隐私,自动生成最优ε值和噪声参数。某医疗研究院使用该工具后,隐私保护部署时间从3个月缩短至1周。

云服务的内置隐私模块: AWS的PrivateLink与Azure的Confidential Ledger集成差分隐私功能,支持用户在不修改现有代码的前提下,对云存储数据启用隐私保护。某电商平台通过Azure服务,在3天内实现用户行为数据的差分隐私处理。

四、评估流程的场景化适配

1.高敏感场景(如医疗数据)

评估重点:隐私保护强度(ε≤1,δ≤10⁻⁹)、抗重标识攻击能力、领域效用(如疾病相关性分析的p值)。

实施步骤:

a.使用差分隐私验证工具(如UCI的DPVerifier)证明算法满足严格差分隐私;

b.在合成医疗数据集(如MIMIC-III)上测试,确保加噪后疾病发生率的MAE<3%;

c.邀请伦理委员会参与实战测试,评估隐私保护对临床研究的影响。

2.商业智能场景(如用户行为分析)

评估重点:计算效率(秒级响应)、多轮查询的隐私预算管理、推荐系统的召回率。

实施步骤:

a.采用近似差分隐私(ε=5,δ=10⁻⁶)降低噪声,提升数据utility;

b.在生产环境中A/B测试,对比启用差分隐私前后的转化率(允许下降≤5%);

c.通过联邦学习+差分隐私实现跨部门数据协作,避免原始数据共享。

五、总结

在约束中寻找最优解。差分隐私的价值不在于“完美隐私”,而在于提供可量化、可验证的隐私-utility trade-off方案。其有效性取决于三个核心能力:

1.理论穿透能力:深入理解ε-δ的数学语义,避免参数设置的盲目性;

2.场景解构能力:将复杂业务需求拆解为可测量的隐私指标与效用指标;

3.技术整合能力:结合传统隐私技术(如匿名化)与新兴工具(如联邦学习),构建复合保护体系。

![[Godot] 如何导出安卓 APK 并在手机上调试](https://i-blog.csdnimg.cn/direct/a86d24fe23b54595adcb25699745813f.png)